NIS2 e DORA – potenziare la cyber resilienza in tutti i settori

La direttiva NIS2 e il regolamento DORA rappresentano due tasselli fondamentali della strategia nazionale per la sicurezza informatica. Entrambe le normative nascono dall’esigenza di rafforzare la capacità delle organizzazioni pubbliche e private di prevenire, gestire e rispondere in modo efficace alle minacce informatiche che sempre più spesso mettono a rischio la continuità operativa e la fiducia nel mercato.

La situazione in Italia: i numeri di attacchi informatici

crescita di attacchi globali rispetto al 2023

Fonte: Clusit, Rapporto sulla Cybersecurity in Italia e nel mondo 2025

degli attacchi mondiali avviene in italia

La direttiva NIS2

È il nuovo quadro normativo europeo che rafforza gli obblighi di cyber-sicurezza per le imprese e le infrastrutture critiche. Inserita come tassello centrale all’interno della strategia nazionale di sicurezza informatica, mira a elevare il livello di sicurezza digitale in tutti gli Stati membri, uniformando regole, responsabilità e modalità di segnalazione degli incidenti. Dal 17 gennaio 2023, data di entrata in vigore, i Paesi UE hanno avviato i processi di recepimento nelle rispettive legislazioni nazionali. L’Italia è stata tra le prime nazioni a recepire la normativa attraverso il D.Lgs. 138/2024, dimostrando un approccio proattivo e una particolare attenzione al tema della resilienza informatica.

La NIS2 ha ampliato significativamente il numero di soggetti interessati (dai 400 della NIS si passa a più di 10.000 stimati sul solo territorio nazionale). Il suo ambito di applicazione interessa infatti una vasta gamma di settori (Trasporti, Energia, servizi B2b, etc.) distinguendo le medio-grandi imprese in soggetti essenziali ed importanti.

Dall’entrata in vigore del testo, la normativa ha predisposto un quadro di scadenze di particolare importanza ed in continuo aggiornamento; da ultimo, risale al 3 ottobre la designazione del Referente CSIRT che dovrà essere designato a partire dal 20 novembre ed entro il 31 dicembre 2025.

- Dicembre 2025 – termine per la designazione del referente CSIRT e per l’istituzione di un meccanismo di notifica degli incidenti

- Ottobre 2026 – termine di adozione delle misure di sicurezza di base

La mancata conformità agli obblighi imposti nelle rispettive scadenze espone le organizzazioni a conseguenze rilevanti e diversificate. Oltre al rischio di sanzioni (fino a 10 milioni o il 2% del fatturato), un’inadeguata gestione della sicurezza può tradursi in perdita di reputazione, interruzioni operative e gravi danni di fiducia nei confronti di clienti e stakeholder. Per questo la NIS2 individua alcuni pilastri cardine: dalla governance affidata direttamente sotto la responsabilità del management societario, alla gestione degli incidenti ICT passando per l’adozione di misure tecniche e organizzative avanzate, fino alla capacità di monitorare costantemente i fornitori lungo tutta la catena di approvvigionamento digitale.

Il Digital Operational Resilience Act (DORA)

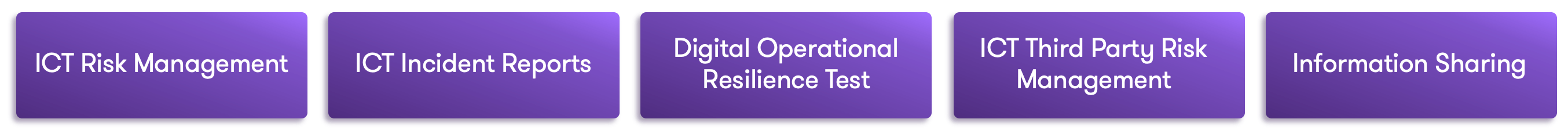

Completa parallelamente il quadro normativo intervenendo in modo specifico sul settore finanziario. Il regolamento introduce un sistema organico di regole volto a garantire la solidità operativa digitale delle istituzioni finanziarie e dei soggetti che operano nel comparto, imponendo standard uniformi e direttamente applicabili in tutti gli Stati membri. Dal 17 gennaio 2025, DORA è pienamente efficace: banche, assicurazioni, società di investimento, fornitori di infrastrutture di pagamento e altri operatori (da ultimo intervento anche gli intermediari finanziari ex art. 106 del TUB) devono essere pronti a dimostrare di aver adottato misure adeguate di protezione e gestione del rischio ICT.

Principali milestone

Entrata in vigore regolamento

Termine per l’adozione delle misure di sicurezza e degli standard tecnici con annesso avvio di attività ispettiva

Obblighi di monitoraggio continuo sui sistemi

NIS2 e DORA condividono una visione comune:

- Responsabilità diretta del management

- Gestione degli incidenti

- Introduzione di misure specifiche di sicurezza

- Analisi e copertura dai rischi dalla catena dei fornitori

- Politiche e procedure di governance e sicurezza degli apparati ICT

- Monitoraggio e test continui sui sistemi

Di fronte a questi nuovi regolamenti, è essenziale che le organizzazioni adottino un approccio proattivo al fine di garantire la conformità e la resilienza operativa. Ecco alcune azioni chiave:

- Conoscere la propria organizzazione: Comprendere tutti i processi, i servizi e gli asset critici è il primo passo per una gestione efficace della sicurezza informatica.

- Gap Analysis: Eseguire valutazioni delle lacune su DORA e NIS2 per individuare aree di miglioramento e rischio.

- Confrontare le lacune con le principali raccomandazioni: Confrontare i gap identificati con le principali raccomandazioni e best practices, concentrandosi sulle aree più critiche.

- Piano strategico di investimento: Concentrarsi sugli investimenti che offrono un reale valore aggiunto riguardo ai requisiti del regolamento e della direttiva, assicurando una gestione completa dei rischi informatici